Publicado el

Fecha inválida

En el panorama digital actual, proteger las aplicaciones web de posibles amenazas es fundamental. A medida que más empresas y organizaciones dependen de servidores web para prestar sus servicios, la necesidad de proteger los datos confidenciales que se intercambian entre clientes y servidores se vuelve cada vez más apremiante.

La Seguridad de la Capa de Transporte (TLS) proporciona un marco sólido para garantizar la confidencialidad e integridad de estos datos, protegiéndolos de escuchas no autorizadas y manipulaciones. Para quienes utilizan Apache Tomcat como servidor web en sistemas UNIX, implementar TLS no es solo una buena práctica, sino una necesidad.

Configurar Tomcat para TLS en sistemas UNIX

Configurar Tomcat para TLS en sistemas UNIX

Por eso, aquí te presentamos la cuarta y última guía detallada de nuestra secuencia, en la que te brindaremos los conocimientos necesarios e instrucciones claras paso a paso para establecer un canal de comunicación seguro entre tu servidor Tomcat y tus clientes, permitiéndote fortificar tu servidor contra amenazas cibernéticas.

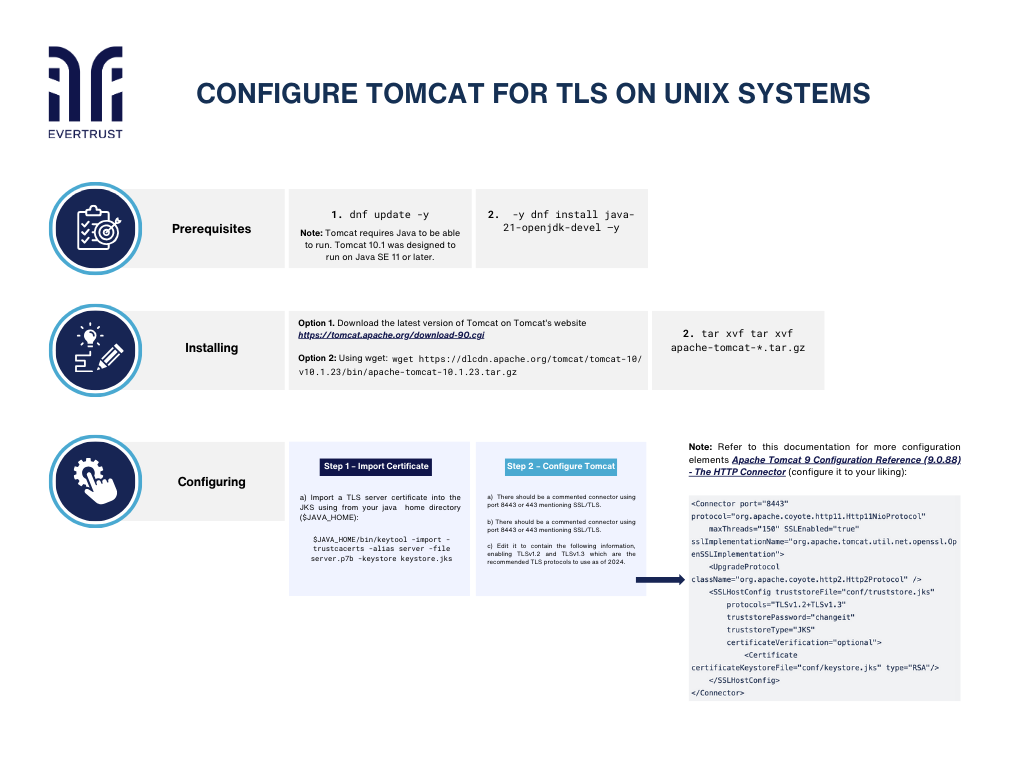

Pero antes de sumergirnos en el proceso de configuración, es esencial asegurarse de que se cumplan los siguientes requisitos previos:

Prerrequisitos

Comience actualizando los paquetes del sistema ejecutando el siguiente comando:

actualización dnf -y

Nota: Tomcat requiere Java para funcionar. Tomcat 10.1 fue diseñado para ejecutarse en Java SE 11 o posterior.

Para instalar el Java Development Kit (JDK), ejecute el siguiente comando:

dnf instalar java-21-openjdk-devel –y

Instalación

Descargue la última versión de Tomcat en el sitio web de Tomcat ( https://tomcat.apache.org/download-90.cgi ) o usando wget:

¿Quieres implementar estas prácticas de PKI?

Obtenga orientación experta sobre la implementación de soluciones PKI seguras para su organización.

Obtenga ayuda de expertoswget https://dlcdn.apache.org/tomcat/tomcat-10/v10.1.23/bin/apache-tomcat-10.1.23.tar.gz

Extraiga el archivo descargado en un directorio relevante como /usr/local/tomcat10:

tar xvf tar xvf apache-tomcat-*.tar.gz

Configuración

Paso 1 – Importar certificado

a) Para importar un certificado de servidor TLS al Java Key Store (JKS), utilice el siguiente comando desde su directorio de inicio de Java ($JAVA_HOME):

$JAVA_HOME/bin/keytool -import -trustcacerts -alias server -file server.p7b -keystore keystore.jks

Nota: Stream y Horizon se pueden usar para emitir certificados. Uno de los usos de estos certificados es el cifrado TLS para la comunicación HTTPS a través de internet. Para habilitar TLS, es obligatorio importar el certificado TLS dentro del almacén de claves que se usará para Tomcat.

Paso 2: Configurar Tomcat

a) Para configurar Tomcat para el cifrado TLS, edite el server.xml en el conf .

b) Debe haber un conector comentado que utilice el puerto 8443 o 443 mencionando SSL/TLS.

C) Edítelo para que contenga la siguiente información, habilitando TLSv1.2 y TLSv1.3, que son los protocolos TLS recomendados para usar a partir de 2024.

Nota: Consulte esta documentación para obtener más elementos de configuración Referencia de configuración de Apache Tomcat 9 (9.0.88) - El conector HTTP (configúrelo a su gusto):

Nota: Se pueden configurar diferentes tipos de almacenes de claves, tal como se define en la documentación de Tomcat: “Además de los tipos de almacenes de claves estándar (JKS y PKCS12), la mayoría de los entornos de ejecución de Java admiten tipos de almacenes de claves adicionales, como Windows-ROOT, Windows-My, DKS, así como módulos de seguridad de hardware”.

Conclusión

Configurar TLS en sistemas UNIX para su servidor Tomcat es un paso esencial para proteger sus aplicaciones web y datos confidenciales. Siguiendo los pasos descritos en esta guía, contará con las herramientas y los conocimientos necesarios para proteger su servidor eficazmente contra ciberamenazas. Mantenga sus configuraciones actualizadas y manténgase informado sobre los nuevos estándares de seguridad para mantener una sólida estrategia de seguridad.