Publicado el

2 de abril de 2024

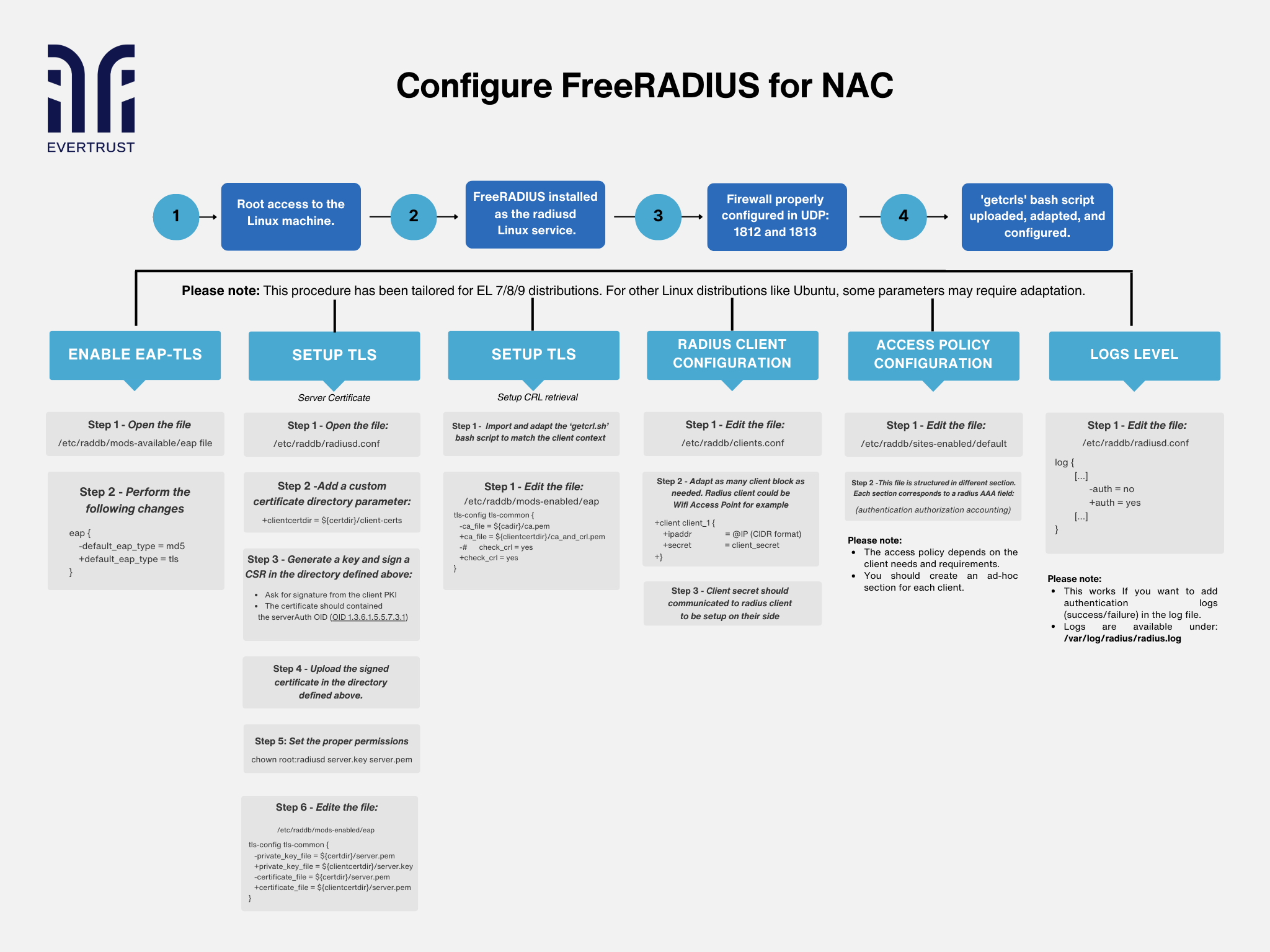

En el panorama digital de hoy', garantizar una seguridad de red robusta es fundamental para organizaciones de todos los tamaños. El control de acceso a la red (NAC) desempeña un papel crucial en la protección de redes al regular el acceso basado en políticas predefinidas y en el siguiente diagrama le guiaremos paso a paso a través del proceso de configuración de FreeRADIUS para NAC.

Configurar FreeRADIUS para NAC

Configurar FreeRADIUS para NAC

Pero antes de sumergirse en el proceso de configuración, es esencial asegurarse de que se cumplan los siguientes requisitos:

Requisitos:

Acceso raíz: Garantizar el acceso raíz a la máquina Linux, otorgando los permisos necesarios para configuraciones a nivel de sistema.

Instalación de FreeRADIUS: Instale FreeRADIUS como un servicio Linux, comúnmente conocido como 'radiusd'.

Configuración del Firewall: Abrir los puertos UDP 1812 y 1813 para permitir la comunicación para la autenticación RADIUS.

Cargar y Configurar el Script 'getcrls': Adapte y configure el script bash 'getcrls' para facilitar la recuperación de la Lista de Revocación de Certificados (CRL).

Tenga en cuenta: Este procedimiento ha sido adaptado para distribuciones EL 7/8/9. Para otras distribuciones Linux como Ubuntu, algunos parámetros pueden requerir adaptación.

Luego,

Para habilitar la autenticación EAP-TLS, siga estos pasos:

Abra el archivo '/etc/raddb/mods-available/eap'.

Cambiar el tipo EAP predeterminado a TLS dentro de la configuración.

Para configurar TLS para comunicación segura, realice los siguientes pasos:

Abra el archivo '/etc/raddb/radiusd.conf'.

Agregar un parámetro de directorio de certificado personalizado.

Generar una clave, firmar una Solicitud de firma de certificado (CSR) y subir el certificado firmado.

¿Desea implementar estas prácticas PKI?

Obtenga orientación experta para implementar soluciones PKI seguras para su organización.

Obtener ayuda expertaEstablezca los permisos adecuados para los archivos de clave y certificado del servidor.

Editar el archivo '/etc/raddb/mods-enabled/eap' para configurar los ajustes de TLS.

Para configurar la recuperación de la Lista de Revocación de Certificados (CRL) de la siguiente manera:

Importar y adaptar el script bash 'getcrl.sh' para que coincida con el contexto del cliente.

Editar el archivo '/etc/raddb/mods-enabled/eap' para habilitar la verificación de CRL.

Para configurar los ajustes del cliente Radius por:

Editando el archivo '/etc/raddb/clients.conf'.

Adapte los bloques de cliente según sea necesario, proporcionando direcciones IP y claves secretas.

Para configurar la política de acceso:

Personalice las políticas de acceso según las necesidades del cliente editando el archivo '/etc/raddb/sites-enabled/default'.

Estructure el archivo en secciones correspondientes a autenticación, autorización y contabilidad.

Finalmente, para el nivel de registros:

Habilitar los registros de autenticación modificando el archivo '/etc/raddb/radiusd.conf'.

Ajustar los parámetros de registro para especificar qué eventos deben registrarse en el archivo de registro.

En conclusión, la implementación meticulosa de FreeRADIUS en una máquina Linux, siguiendo los procedimientos descritos, fortalece significativamente la infraestructura de seguridad de red de su organización. Con mecanismos robustos de autenticación, autorización y registro establecidos, se garantiza el acceso seguro a los recursos de la red mientras se alinean con las políticas de seguridad.

Al adaptar meticulosamente los procedimientos a distribuciones Linux específicas, los administradores despliegan eficazmente FreeRADIUS para NAC, mejorando así la seguridad y el control de la red. It's vale la pena señalar que, aunque FreeRADIUS permite la autenticación de puntos finales y usuarios, la emisión de certificados para ellos es fundamental. Para esta tarea, nuestras soluciones Horizon & Stream ofrecen el enfoque más fiable y completo.

Horizonte y Corriente

Horizonte y Corriente