Publicado el

24 de junio de 2024

La configuración del Servicio de Autenticación Federada (FAS) de Citrix con WinHorizon y Evertrust Horizon requiere atención al detalle y el cumplimiento de requisitos previos y procedimientos específicos. Esta guía proporciona un proceso completo, paso a paso, para garantizar una integración fluida y facilitar un entorno de autenticación seguro y eficiente dentro de su dominio de Active Directory (AD).

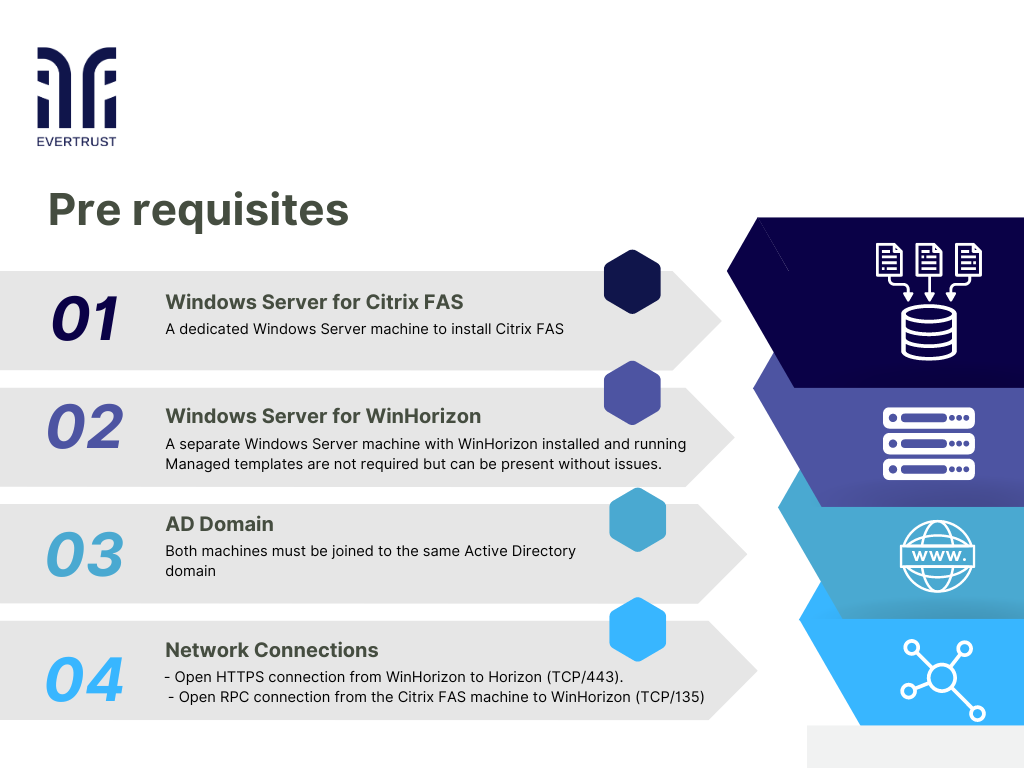

Antes de comenzar, esta configuración requiere algunos requisitos previos, a saber:

Prerrequisitos

Prerrequisitos

Procedimiento de configuración

Nota: La instalación de Citrix FAS debe realizarse utilizando una cuenta de administrador empresarial dentro del dominio designado

1. Instalar Citrix FAS: Instale el paquete MSI de Citrix FAS (FederatedAuthenticationService_XX_XX_XXX_x64.msi)

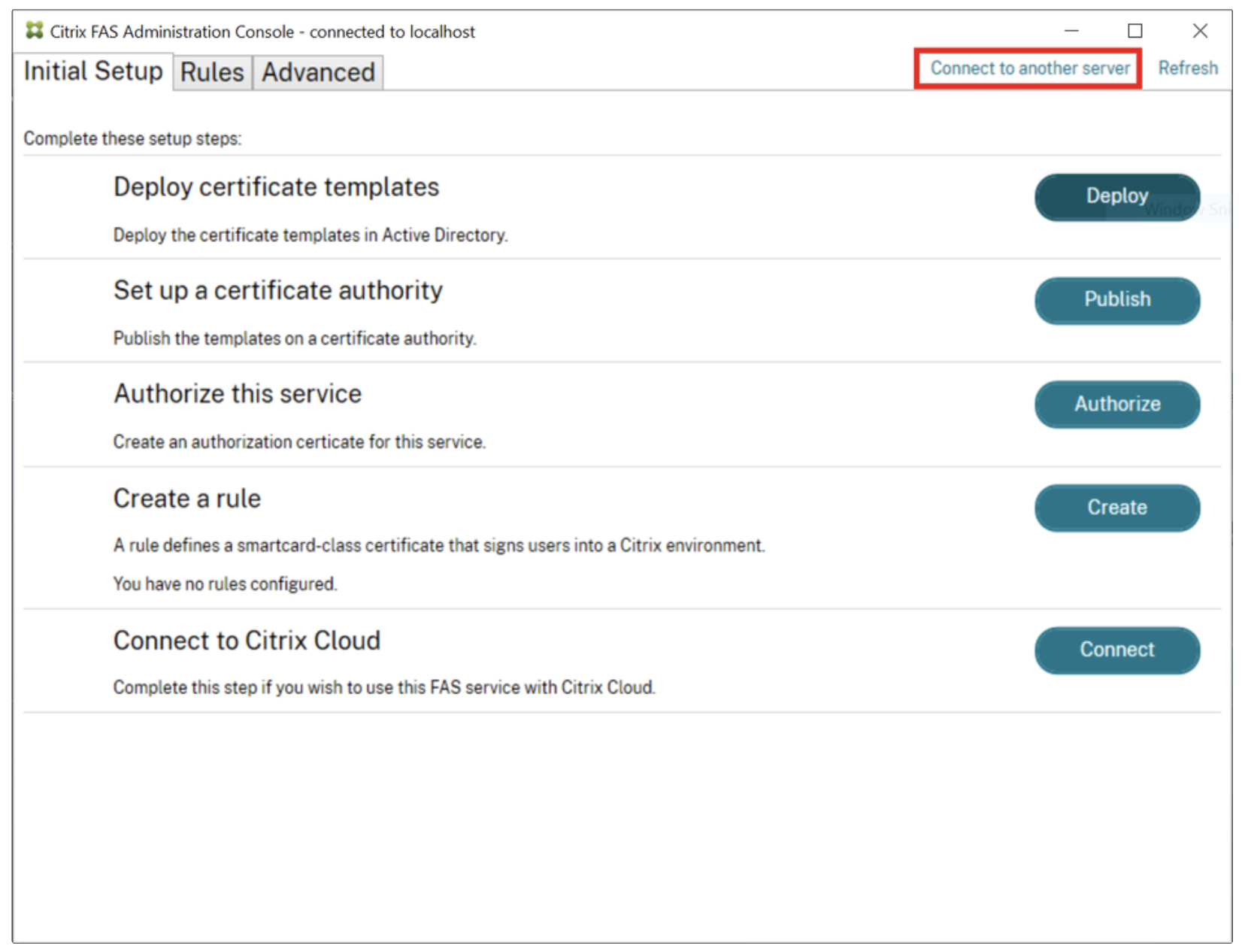

2. Ejecutar la consola de administración: inicie la consola de administración de Citrix FAS como administrador empresarial

3. Conectarse al servidor remoto (opcional) : si el servidor Citrix FAS está instalado en una máquina diferente, haga clic en "Conectarse a otro servidor" e ingrese el FQDN de la máquina (debe estar en el mismo dominio).

Consola de administración

Consola de administración

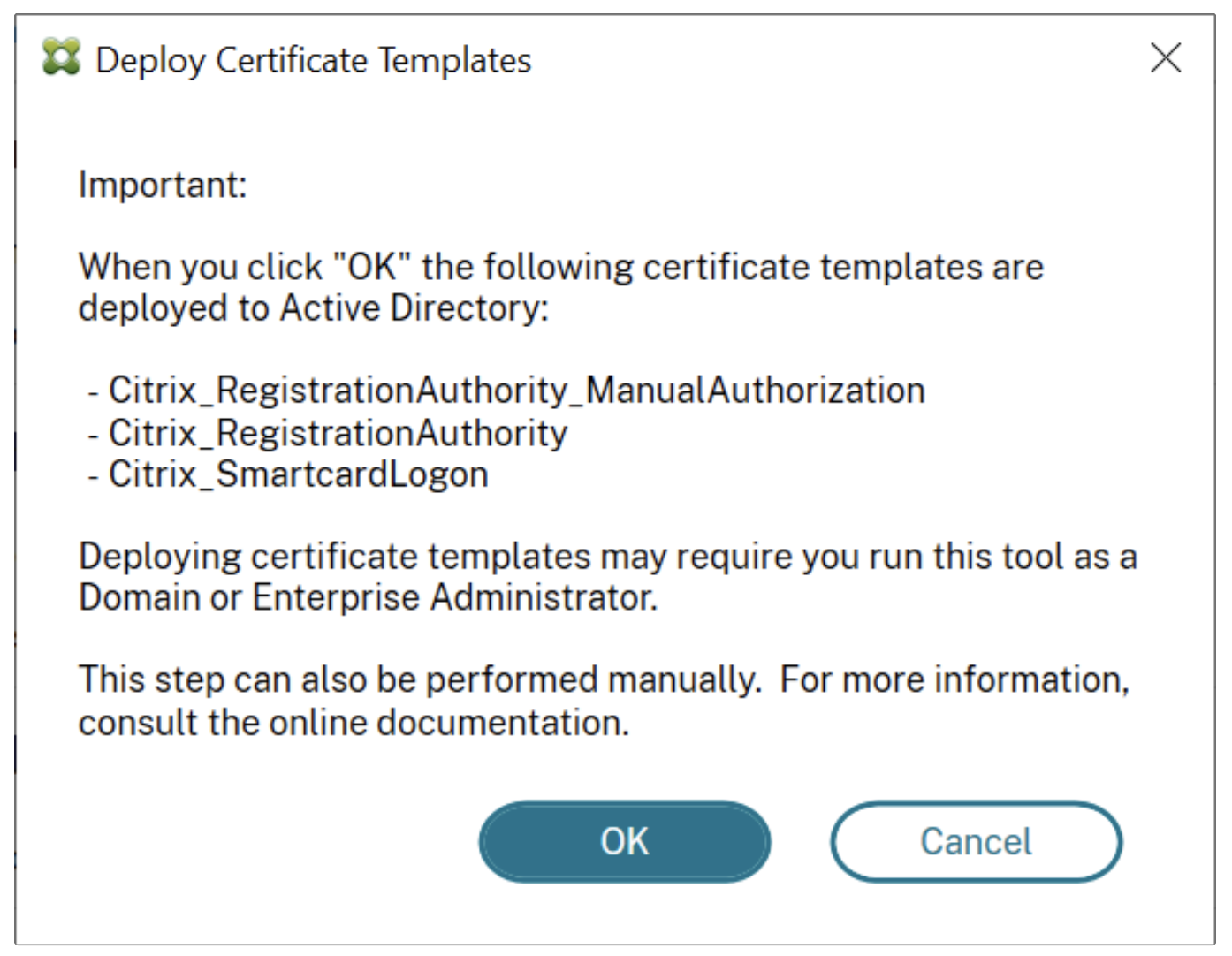

4. Implementar plantillas de certificado:

En la sección “Implementar plantillas de certificado”, haga clic en “Implementar” y luego en “Aceptar”.

Esto implementará las siguientes plantillas de certificado de Microsoft en el bosque de AD actual

- Autorización manual de la autoridad de registro de Citrix

- Autoridad de registro de Citrix

- Inicio de sesión con tarjeta inteligente Citrix

Implementar interfaz

Implementar interfaz

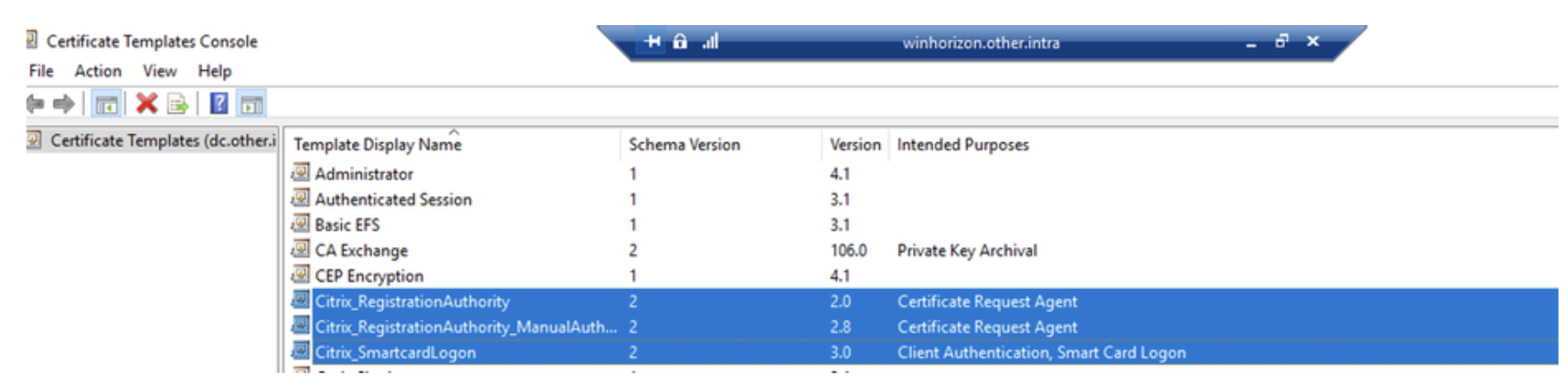

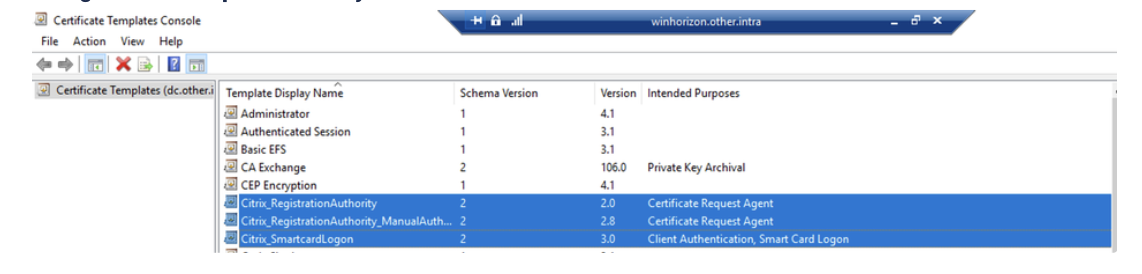

5. Verificar la implementación de la plantilla: Use la "certtmpl.msc" para comprobar que las plantillas se hayan implementado. Modifique la plantilla Citrix_RegistrationAuthority_ManualAuthorization desmarcando la casilla "Aprobación del administrador de CA" en la pestaña "Requisitos de emisión".

Consola de plantillas de certificado

Consola de plantillas de certificado

6. Configurar WinHorizon:

En la máquina WinHorizon, inicie el “Configurador WinHorizon de EVERTRUST” como administrador empresarial

Haga clic en el botón “Plantillas”, agregue las tres plantillas de Citrix del paso 4 y guarde

Configuración de Horizon

7. Inicie sesión en Horizon Console: acceda a la consola de administración web de Horizon, navegue al “Configuración” , luego a “Protocolos” > “WCCE” > “Perfiles” y cree tres perfiles WCCE con las configuraciones especificadas.

¿Quieres implementar estas prácticas de PKI?

Obtenga orientación experta sobre la implementación de soluciones PKI seguras para su organización.

Obtenga ayuda de expertos| Nombre del perfil (ejemplo) | Caso de uso del perfil |

|---|---|

| agente electrónico de stream_citrix | Emitir el certificado de agente de inscripción inicial |

| stream_citrix_ra | Emitir certificados para la autoridad de registro de Citrix FAS |

| stream_citrix_sc_logon | Emitir certificados para el inicio de sesión con tarjeta inteligente |

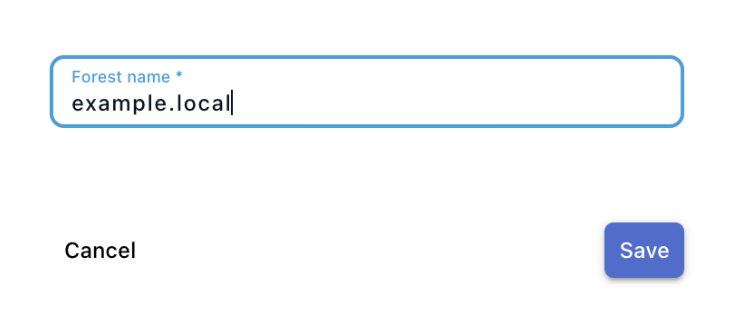

8. Declarar bosque WCCE: en el menú Configuración de Horizon, vaya a “Protocolos” > “WCCE” > “Bosques” y declare un nuevo bosque WCCE utilizando el FQDN de su bosque AD (no el nombre NETBIOS).

Menú de configuración

Menú de configuración

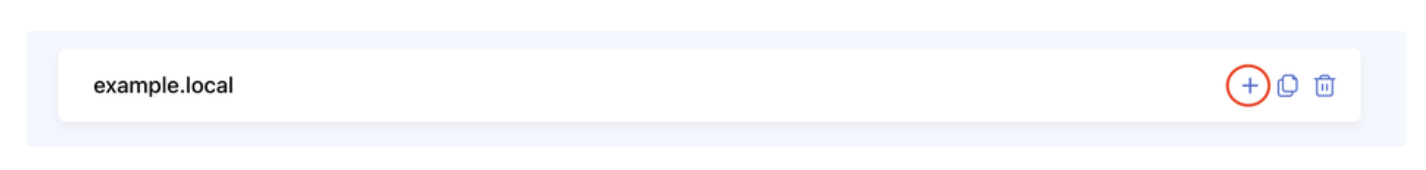

9. Crear asignaciones WCCE: Tras declarar el bosque, cree tres asignaciones WCCE haciendo clic en el botón + junto al nombre del bosque. No se requiere ninguna especificación de CA EOBO.

Configuración del bosque

Configuración del bosque

Las asignaciones deben ser las siguientes:

| Nombre de la plantilla de Microsoft | Modo de inscripción | Perfil WCCE (ejemplo) |

|---|---|---|

| Autorización manual de la autoridad de registro de Citrix | Entidad | agente electrónico de stream_citrix |

| Inicio de sesión con tarjeta inteligente Citrix | Inscríbete en nombre de | stream_citrix_sc_logon |

| Autoridad de registro de Citrix | Inscríbete en nombre de | stream_citrix_ra |

No es necesario especificar ninguna CA EOBO cuando se le solicite.

Aunque los nombres de perfil WCCE pueden cambiar según su configuración, el nombre de la plantilla de Microsoft debe ser exactamente el mismo que en la tabla anterior, ya que fueron creados automáticamente por Citrix FAS anteriormente.

Los mapeos del bosque eventualmente deberían verse así:

Mapeo forestal

Mapeo forestal

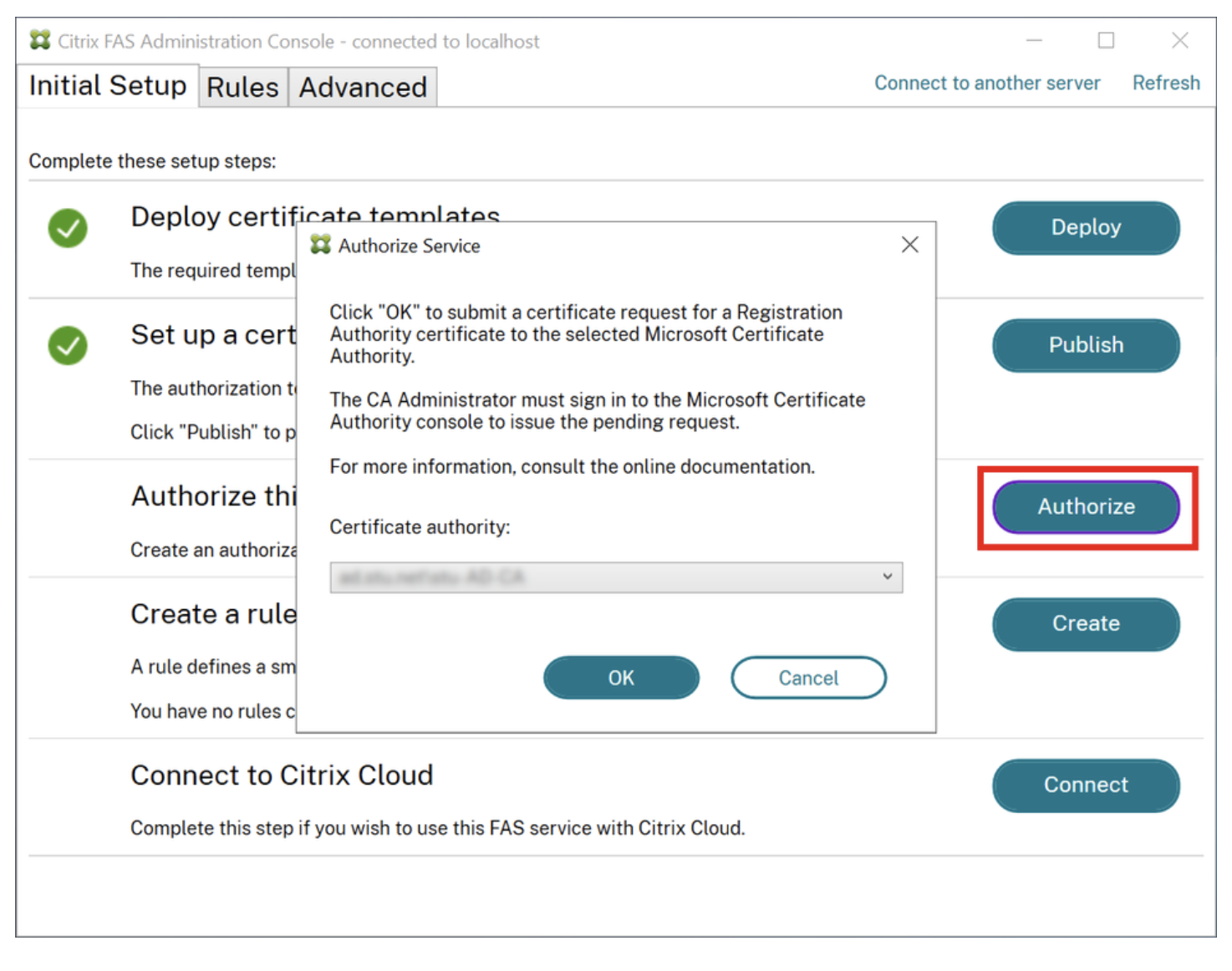

10. Autorizar servicio:

En la “Autorizar este servicio” , haga clic en “Autorizar”

Seleccione WinHorizon CA en el menú desplegable y haga clic en “Aceptar”

Esto emitirá una solicitud de certificado en Horizon, que debería aprobarse automáticamente y emitirá un certificado en su PKI subyacente.

Consola Citrix FAS

Consola Citrix FAS

En el menú desplegable, seleccione la CA de WinHorizon y haga clic en "Aceptar" . Esto debería emitir una solicitud de certificado en Horizon que se aprobará automáticamente y, por lo tanto, emitirá un certificado inmediatamente en su PKI subyacente.

11. Modificar la plantilla de certificado: utilizando la utilidad “certtmpl.msc” Citrix_RegistrationAuthority_ManualAuthorization marcando la “Aprobación del administrador de CA” en la pestaña “Requisitos de emisión”.

Utilidad certtmpl.msc

Utilidad certtmpl.msc

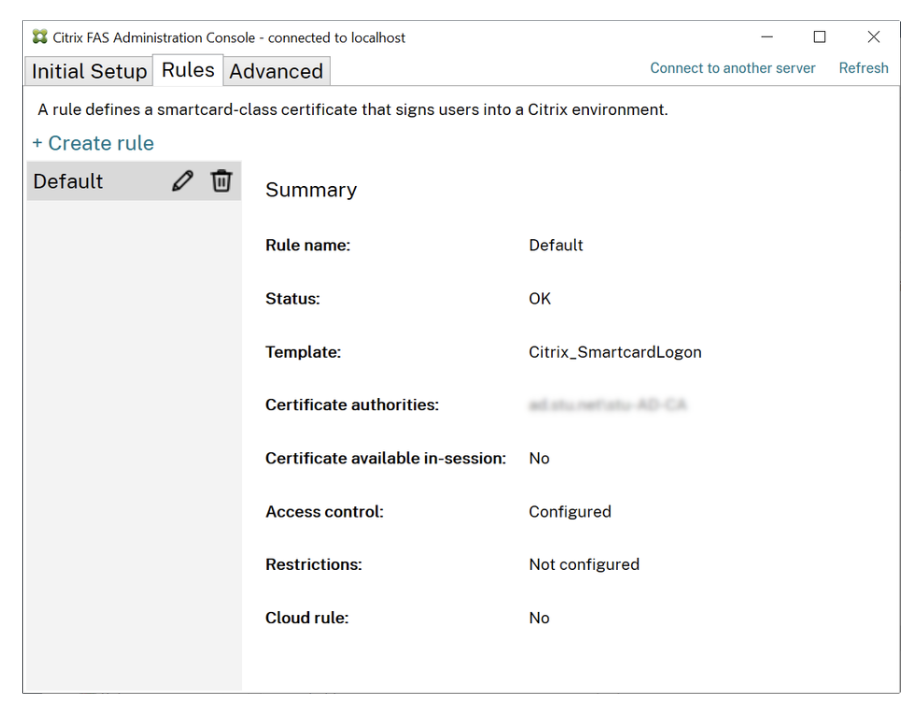

12. Crear una regla de autorización: En la "Crear una regla" , haga clic en "Crear" y asigne a la regla el nombre "predeterminado".

Consola de administración de FAS

Consola de administración de FAS

13. Configurar el registro: en el servidor Citrix FAS, ejecute regedit y navegue a la ubicación de la clave de registro especificada para garantizar la precisión de la configuración.

Equipo\HKEY_LOCAL_MACHINE\SOFTWARE\Políticas\Citrix\Autenticación\Servicio de credenciales de usuario\Direcciones

Debes crear manualmente cualquiera de las claves faltantes en la ruta mencionada anteriormente, si falta alguna, y crear el siguiente valor:

| Nombre del valor | Tipo de valor | Valor |

|---|---|---|

| Dirección1 | REG_SZ |

Por último, para comprobar que la configuración se ha realizado correctamente, es posible que desees realizar los dos pasos siguientes.

14. Crear lista de usuarios: crea un archivo llamado `users_list.csv` con el contenido especificado.

"NombrePrincipalUsuario" " [email protected] " " [email protected] "

15. Ejecute el script de PowerShell:

Abra una instancia de PowerShell como administrador, navegue hasta la ruta donde está guardado el archivo CSV y ejecute el script proporcionado.

Los certificados inscritos ahora deberían estar visibles en Horizon y en su PKI.

# Agregar los complementos de Citrix PowerShell Add-PSSnapin Citrix.A* # Nombre del archivo CSV $csv = "users_list.csv" # Regla predeterminada creada en la consola de administración $rule = "default" # Importar los usuarios desde el archivo CSV $users = Import-Csv -Encoding utf8 $csv # Recorrer cada usuario en el archivo CSV foreach ($user in $users) { # Obtener el servidor FAS para el usuario $server = Get-FasServerForUser -UserPrincipalNames $user.UserPrincipalName # Verificar si el servidor principal no es nulo y crear un certificado si ($server.Server -ne $NULL) { New-FasUserCertificate -Address $server.Server -UserPrincipalName $user.UserPrincipalName -CertificateDefinition $rule } # Verificar si el servidor de conmutación por error no es nulo y crear un certificado si ($servidor.Failover -ne $NULL) { Nuevo-FasUserCertificate -Dirección $servidor.Failover -UserPrincipalName $usuario.UserPrincipalName -CertificateDefinition $regla } }

Siguiendo esta guía de configuración detallada, garantizará una integración sólida de Citrix FAS con WinHorizon y Evertrust Horizon, mejorando la seguridad y la eficiencia de su infraestructura de autenticación. El cumplimiento de los prerrequisitos y los pasos del procedimiento especificados garantiza una implementación fluida y facilita una experiencia de usuario fluida en su dominio de Active Directory.