Publicado el

February 24, 2026

La superficie de ataque para los actores maliciosos ha crecido exponencialmente. Solo en 2024, las pérdidas reportadas por ciberdelitos superaron los 16 mil millones de dólares en EE. UU., impulsadas en gran medida por la explotación y el ransomware que apuntan a sistemas conectados.

De manera simultánea, los fallos de la cadena de suministro de software se han convertido en un riesgo global crítico, con vulnerabilidades de alto riesgo aumentando un 36% interanual. Para combatir esta vulnerabilidad sistémica, la Unión Europea ha promulgado la Cyber Resilience Act (CRA), una regulación emblemática que establece un marco de ciberseguridad unificado y obligatorio para todo el ciclo de vida del producto.

Acerca de la Ley de Resiliencia Cibernética (CRA)

El cambio de paradigma fundamental introducido por la CRA es la transferencia legal de la responsabilidad de ciberseguridad del usuario final directamente a los operadores económicos: fabricantes, importadores y distribuidores. La normativa obliga a estas entidades:

- Incorporar la seguridad por diseño, lo que significa ciberseguridad debe integrarse en cada fase del producto's ciclo de vida. Los fabricantes no pueden enviar legalmente productos con vulnerabilidades explotables conocidas y deben aplicar una "segura por defecto" configuración.

- Realizar evaluaciones de conformidad. Antes de colocar un producto en el mercado de la UE, los fabricantes deben evaluar y documentar formalmente el cumplimiento, lo que resulta en la aplicación del marcado CE.

- Ejecutar una rápida remediación de vulnerabilidades por monitoreo activo para, informar y parchear vulnerabilidades e incidentes graves a lo largo del período de soporte definido del producto's.

Las sanciones financieras por no cumplir con estas obligaciones son graves. Las violaciones de los requisitos esenciales de ciberseguridad o de los mandatos de reporte pueden desencadenar multas administrativas de hasta €15 millones o el 2.5% de la facturación anual global de la organización, lo que sea mayor. Además, las autoridades de vigilancia del mercado tienen el poder de ordenar retiradas obligatorias de productos o prohibir completamente los productos no conformes del mercado europeo.

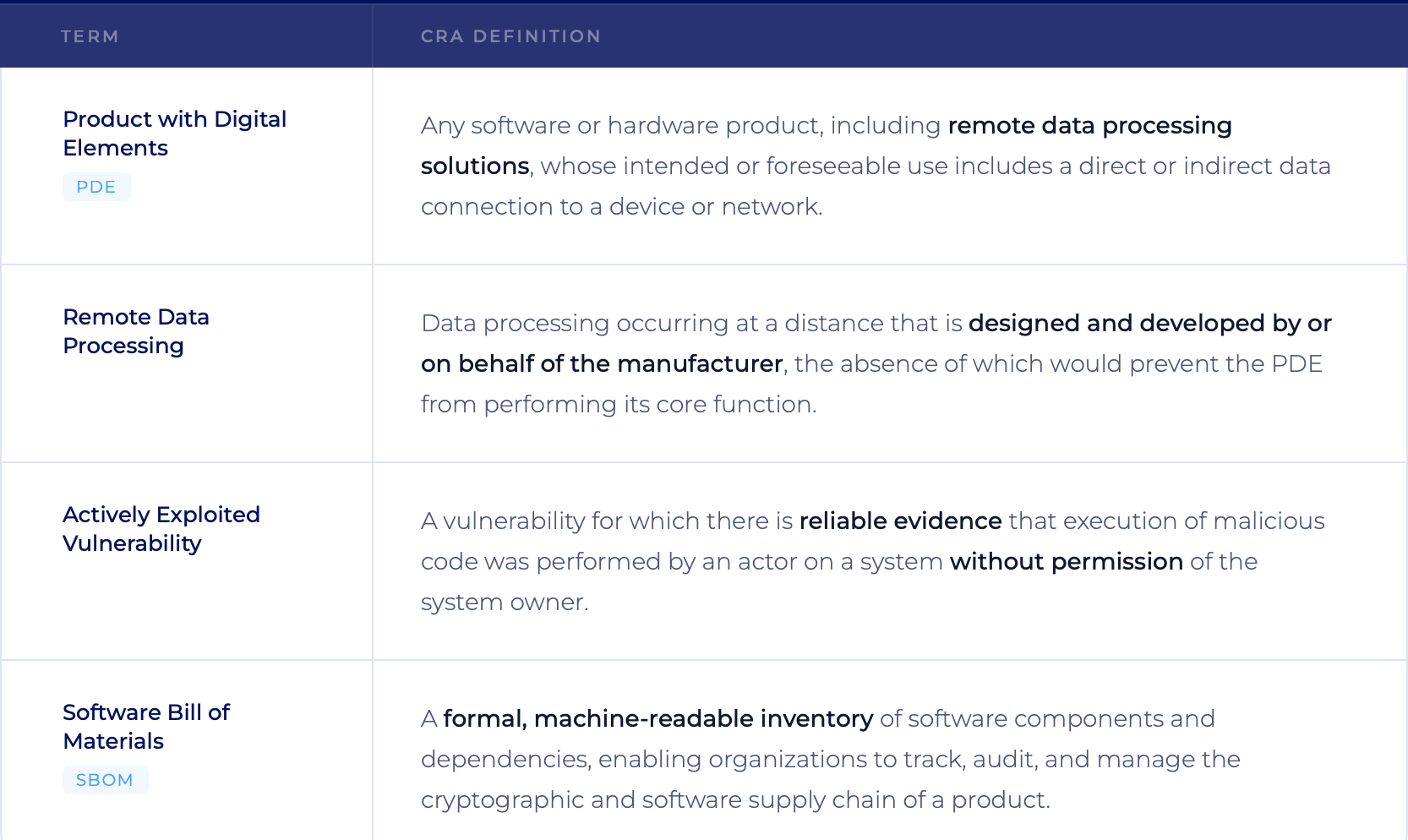

Definiciones esenciales

Ámbito de aplicación

El alcance jurisdiccional del CRA es intencionalmente amplio y altamente trascendental para el diseño de infraestructura global.

Alcance del producto

El CRA se aplica a casi cualquier hardware o software conectado distribuido comercialmente dentro de la UE. Sin embargo, su inclusión de "soluciones de procesamiento de datos remotos" amplía drásticamente la red.

Considere un fabricante que produce sensores industriales conectados. No solo el hardware del sensor físico y el firmware integrado deben cumplir con la CRA, sino también el panel de control basado en la nube y el backend API necesarios para configurar y monitorizar esos sensores están completamente dentro del alcance. Los sitios web que solo proporcionan información de marketing están exentos, pero los servicios en la nube del backend esenciales para la operación de un dispositivo están estrictamente regulados.

Las excepciones son estrechas y generalmente limitadas a sectores ya regulados por estrictas normas de seguridad, como dispositivos médicos, aviación y productos de defensa nacional.

Ámbito operativo

La normativa se aplica a "operadores económicos" que colocan productos en el mercado, independientemente de dónde tengan su sede.

Esto significa que un proveedor de software con sede en los Estados Unidos o un fabricante de electrónica en Asia debe lograr el cumplimiento total si sus productos se utilizan dentro del Área Económica Europea (EEA).

Los importadores y distribuidores comparten la carga; están legalmente obligados a verificar que el fabricante haya completado las evaluaciones de conformidad necesarias y haya aplicado la marca CE antes de facilitar la venta.

¿Listo para asegurar su infraestructura PKI?

Descubra cómo Evertrust puede ayudarle a gestionar sus certificados de manera eficiente y segura.

Cronograma de implementación

El CRA entró en vigor oficialmente el 10 de diciembre de 2024, iniciando un período de transición faseado. Los líderes de infraestructura deben alinear sus hojas de ruta de desarrollo de productos con las siguientes fechas críticas de aplicación:

- Principios de 2026: La Comisión Europea publicará la guía oficial de implementación.

- Junio 11, 2026: Disposiciones que rigen la notificación y operación de los Organismos de Evaluación de Conformidad entran en vigor.

- 11 de septiembre de 2026: Aplicación inmediata del Artículo 14. Obligaciones de reporte obligatorias para vulnerabilidades explotadas activamente e incidentes graves se activan a través de la Plataforma Única de Reporte de ENISA.

- diciembre 11, 2027: Aplicación completa de la CRA. Todos los productos cubiertos deben demostrar cumplimiento verificable y portar el marcado CE para entrar o permanecer en el mercado de la UE.

El Crisol de Informes: Plazos del Artículo 14

El desafío operativo más inmediato para los CISOs es la activación, el 11 de septiembre de 2026, de los requisitos de reporte del Artículo 14. Estos se aplican a todos los productos dentro del alcance, incluidos los que ya están en el mercado. Cuando un fabricante descubre una vulnerabilidad explotada activamente o un incidente de seguridad grave, debe notificar a su Equipo Nacional de Respuesta a Incidentes de Seguridad Informática (CSIRT) y a ENISA a través de un portal centralizado.

El ritmo requerido es extremadamente agresivo y requiere flujos de trabajo de respuesta a incidentes altamente automatizados:

- Dentro de 24 horas: envíe una notificación de alerta temprana que detalle el producto afectado y los territorios impactados conocidos.

- Dentro de 72 horas: proporcione notificación de vulnerabilidad, incluyendo la naturaleza de la explotación y acciones de mitigación inmediatas.

- Dentro de 14 días: entregar un informe final y detallado que confirme el despliegue de una medida correctiva definitiva o parche.

La convergencia de crisis: vidas útiles de certificados más cortas

Complicando el mandato de la CRA's para la conectividad continua y segura hay un cambio masivo en la seguridad web fundamental. El foro CA/Browser ha mandado una reducción radical en la vida útil de los certificados TLS públicos.

- 15 de marzo de 2026 (pronto) : La validez máxima se reduce a 200 días.

- 15 de marzo de 2027: La validez máxima se reduce a 100 días.

- 15 de marzo de 2029: La validez máxima se reduce a solo 47 días.

La CRA exige que los dispositivos remotos "llamen a casa" regularmente para actualizaciones críticas de seguridad. Si una organización depende del seguimiento manual en hojas de cálculo, el paso a renovaciones de 47 días garantiza errores humanos. Un certificado TLS backend expirado corta la conexión al dispositivo de campo, provocando una interrupción inmediata.

Las apuestas financieras son asombrosas; los analistas estiman que una interrupción grave de certificados puede costar a las empresas modernas hasta $15 millones por evento, o entre $5,600 y $16,670 por minuto de inactividad. La gestión manual de certificados es fundamentalmente incompatible con los requisitos de tiempo de actividad y parcheo automatizado del CRA.

¿Cómo garantizar el cumplimiento ?

Para cumplir con los plazos de 2026 y 2027, los equipos de ingeniería e infraestructura deben pasar de la seguridad reactiva a un cumplimiento continuo, reforzado criptográficamente.

¿Quieres aprender más sobre la gestión de certificados?

Descubra nuestros recursos sobre mejores prácticas de PKI y estrategias de implementación.

1. Establecer inventarios criptográficos continuos

Eso incluye identificar todos los activos criptográficos, desde los certificados TLS de servidores web hasta las claves IoT integradas. Dada la inminente realidad de certificados de 47 días, el seguimiento manual puede ser reemplazado por automatizado Gestión del Ciclo de Vida de Certificados (CLM) plataformas capaces de descubrimiento continuo, renovación automatizada y revocación en tiempo real.

2. Auditar la cadena de suministro de software y generar SBOMs accionables

El CRA requiere la creación y el mantenimiento de un SBOM legible por máquina. Sin embargo, generar una lista estática es insuficiente. Los estándares emergentes alineados con el CRA, como el BSI TR-03183-2 de Alemania', exigen explícitamente que los SBOM estén asegurados con sumas de verificación criptográficas y firmas digitales para demostrar la integridad de los datos.

3. Operativizar la ventana de remediación de 14 días

Los equipos de seguridad deben diseñar y realizar pruebas de esfuerzo a los pipelines de respuesta a incidentes capaces de cumplir con los plazos de reporte de ENISA de 24 horas, 72 horas y 14 días. Esto requiere una integración profunda entre la inteligencia de amenazas, los pipelines CI/CD y las plataformas de gestión de dispositivos para aislar rápidamente los sistemas comprometidos y aplicar correcciones.

Cumpliendo los mandatos del CRA con PKI y CLM

Aunque la CRA es neutral en cuanto a tecnología, diseñar una solución que cumpla sus rigurosos requisitos esenciales depende en gran medida de una infraestructura de clave pública robusta y altamente automatizada.

- Aplicando autenticación segura (Requisito I2d):

El CRA requiere la eliminación de contraseñas predeterminadas y exige controles de acceso robustos. Al inyectar un certificado de Identidad de Dispositivo Inicial (IDevID) único en una Raíz de Confianza de hardware (como un TPM o Elemento Seguro) durante la fabricación, los dispositivos logran una autenticación criptográficamente segura y respaldada por certificado desde el momento en que se encienden.

- Asegurar los datos en tránsito (Requisito I2e):

La regulación exige cifrado de última generación para la transmisión de datos. Un dinámico, PKI automatizada garantiza que todas las comunicaciones dispositivo-a-nube utilicen TLS 1.3 fuertemente autenticado o protocolos MQTT seguros, evitando la interceptación.

- Garantizando la integridad de la actualización (Requisito II7):

El CRA exige mecanismos para distribuir de forma segura los parches de vulnerabilidad. Esto requiere una firma de código estricta y basada en políticas. Al firmar digitalmente todas las actualizaciones de firmware y validar esas firmas en el dispositivo antes de la ejecución, los fabricantes evitan que actores malintencionados secuestren el mecanismo de actualización para inyectar malware.

- Mitigación rápida de incidentes:

En caso de una compromisión grave que requiera una resolución ENISA de 14 días, una Gestión del Ciclo de Vida de Certificados (CLM) plataforma permite a los administradores localizar y revocar instantáneamente los certificados de los dispositivos comprometidos, cortando su acceso a la red empresarial, mientras despliegan sin problemas actualizaciones recién firmadas para asegurar el resto de la flota.

Conclusión

La Ley de Resiliencia Cibernética altera permanentemente la economía y la ingeniería de los productos digitales. La seguridad ya no puede añadirse al final de un ciclo de desarrollo; debe ser verificable criptográficamente desde el diseño hasta el desmantelamiento.

Al utilizar una madura Infraestructura de Clave Pública, firma de código automatizada y de nivel empresarial Gestión del Ciclo de Vida de Certificados, las organizaciones pueden cumplir con los exigentes requisitos del CRA’s para la identidad, la integridad y la respuesta rápida a vulnerabilidades. La transición a estos marcos automatizados no solo garantiza el cumplimiento y previene multas devastadoras, sino que también transforma la resiliencia organizacional en una ventaja competitiva distintiva en un mercado global altamente regulado.